連邦準備制度が金利を引き上げ、バランスシートを縮小するにつれて、暗号市場の流動性は減少し続け、市場の活性度は低迷し、熊市に突入しました。市場に残されたこれらの「流動性」、つまり私たちの財布は詐欺師たちの狙いの的となっています。暗号の世界は暗い森であり、Crypto は財産の所有権をもたらす一方で、財産が失われたり、秘密鍵が漏洩した場合、ほとんど法的手段や方法がないことを意味します。

なぜこの記事を書いたのか?

** なぜなら、私の財布が盗まれ、資産がほぼ全て奪われたからです。** 皮肉なことに、財布の安全に関する記事を書いた古参のユーザーも失敗しました。

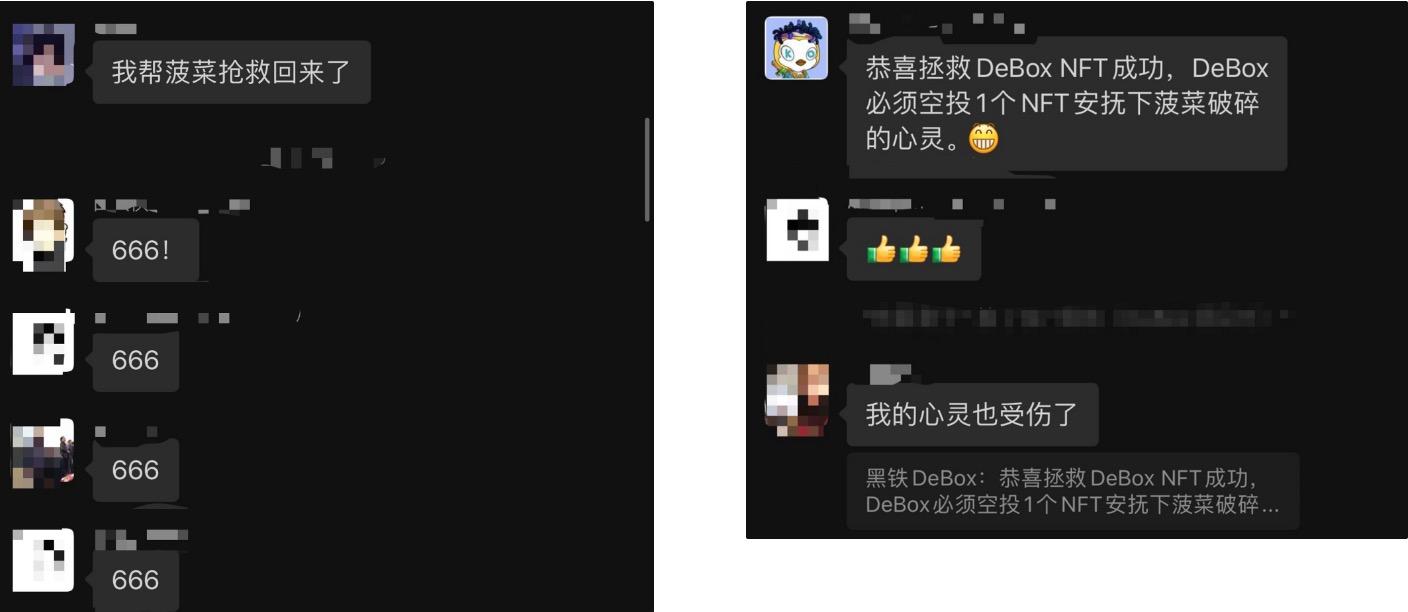

長い間付き添ってくれた財布と内部資産を失いましたが、この出来事を経て、私はコミュニティの温かさを実感し、多くの「家族」の関心と助けを得ました。さらには、コミュニティの一人の助けを借りて、ハッカーから約 30 個の幸運にも生き残った NFT(すでに盗まれた NFT ではありません)を取り戻しました。失った資産は取り戻せませんが、この「財布盗難事件」には多くの経験があり、業界に被害者の実例を提供し、他の仲間たちに警鐘を鳴らすことができればと思います。

全文 4400 字、予想読了時間 11 分

記事の概要👀:

01/ 私の財布はどのように盗まれたのか?

02/ ハッカーはどのように私の秘密鍵を手に入れたのか?

03/ 私はどのようにハッカーから NFT を取り戻したのか?

04/ どのように同じブロック内で全ての操作を実現するのか?

05/ MEV とは何か?MEV はイーサリアムにどのような影響を与えるのか?

06/ 最後に

私の財布はどのように盗まれたのか?#

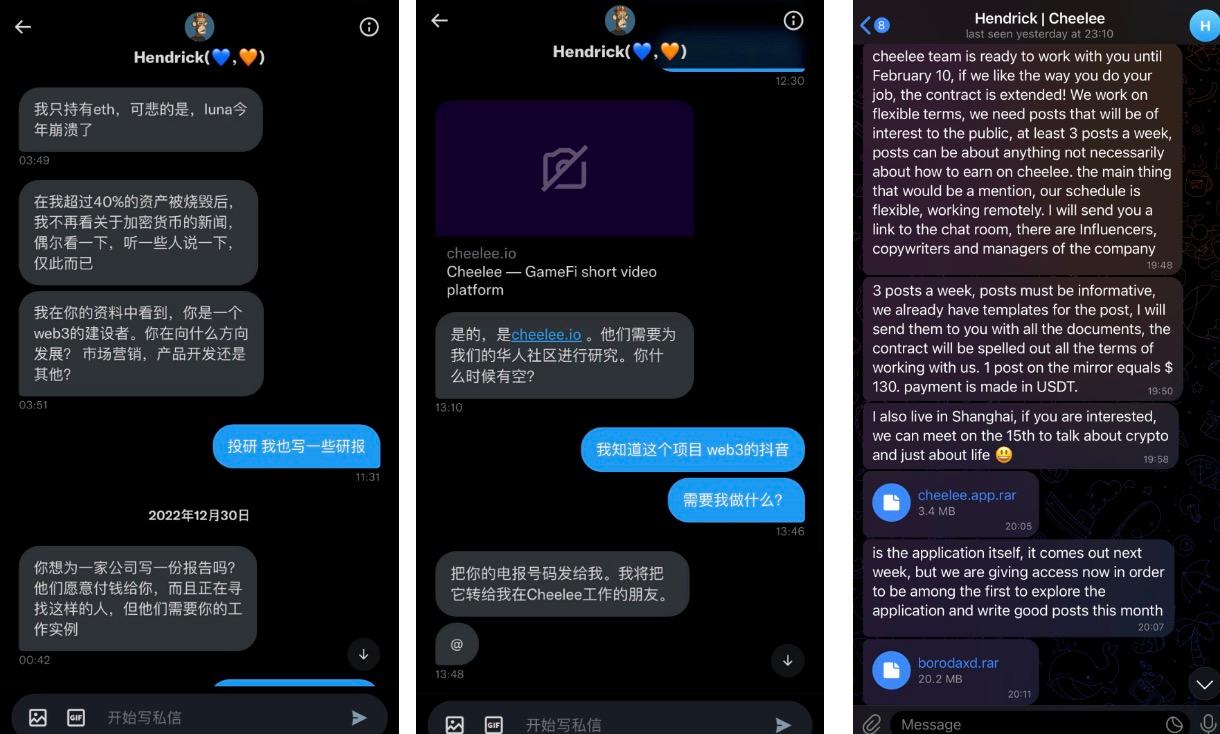

ある日、Twitter で一人の人が私にダイレクトメッセージを送りました。最初は警戒心を抱かなかったのですが、詐欺師の Twitter アカウントは普通のユーザーのように見えました。最初は少し雑談をしていましたが、彼は私に cheelee というプロジェクトのためにコンテンツを提供し、報酬を支払うことに興味があるかどうか尋ね、私の作品をいくつか確認したいと言いました。それで、私は彼に Telegram のアカウントを教えました。その後、彼は Telegram でコンテンツの提供方法に関する詳細と 2 つのファイルを送ってきました。ファイルをダウンロードしてクリックした後、何も起こらなかったのでおかしいと思い、小狐を開いて確認したところ、財布が盗まれ、全ての資産が奪われ、NFT も直接オファーで売られて ETH に変換されました。(ただ言えるのは、私が少しでも外貨を稼ごうとしたのが不注意でした。実際、知らない人が tg でファイルを送ってきた時点で警戒すべきでした)。

ハッカーはどのように私の秘密鍵を手に入れたのか?#

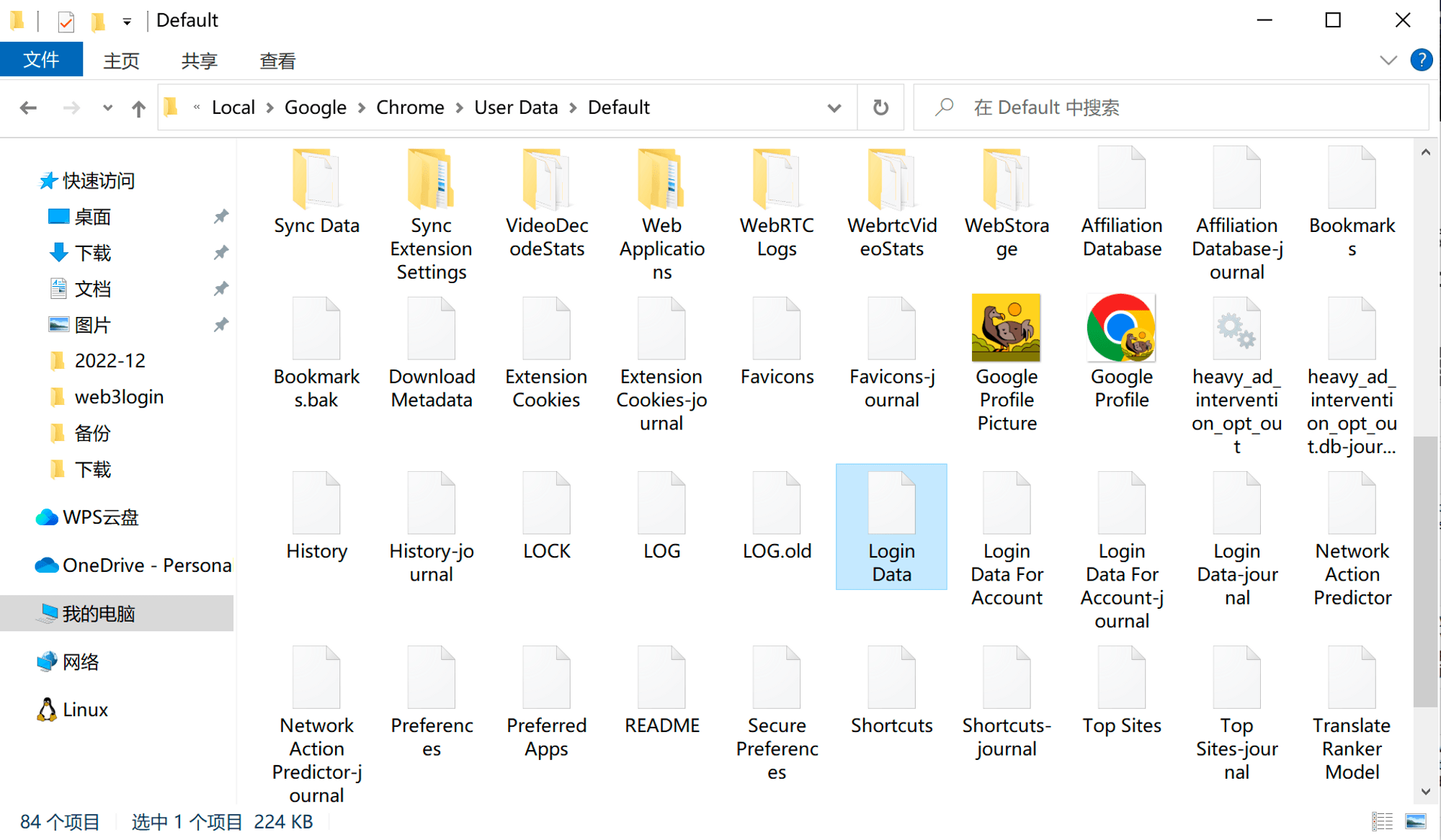

私の秘密鍵は Chrome の小狐に暗号化されて保存されていますが、ハッカーはどのように私の秘密鍵を取得したのでしょうか?これは Chrome というブラウザから始まります:想像できますか?世界の 66% の市場シェアを占める Chrome ブラウザには、実は大きなセキュリティホールが存在します!そのホールとは何でしょうか?下の図のパスで Chrome ブラウザの Default フォルダを開くと、Login Data というファイルが見つかります。このファイルには、Chrome に保存されたすべてのパスワードが格納されていますが、直接開いて読むことはできず、表示されるのは一連の文字化けです。** なぜなら、このファイルは AES アルゴリズムで暗号化されており、ブルートフォース攻撃では何百年もかかるからです。** つまり、Chrome に保存されたパスワードは非常に安全ですが、問題はどこにあるのでしょうか?

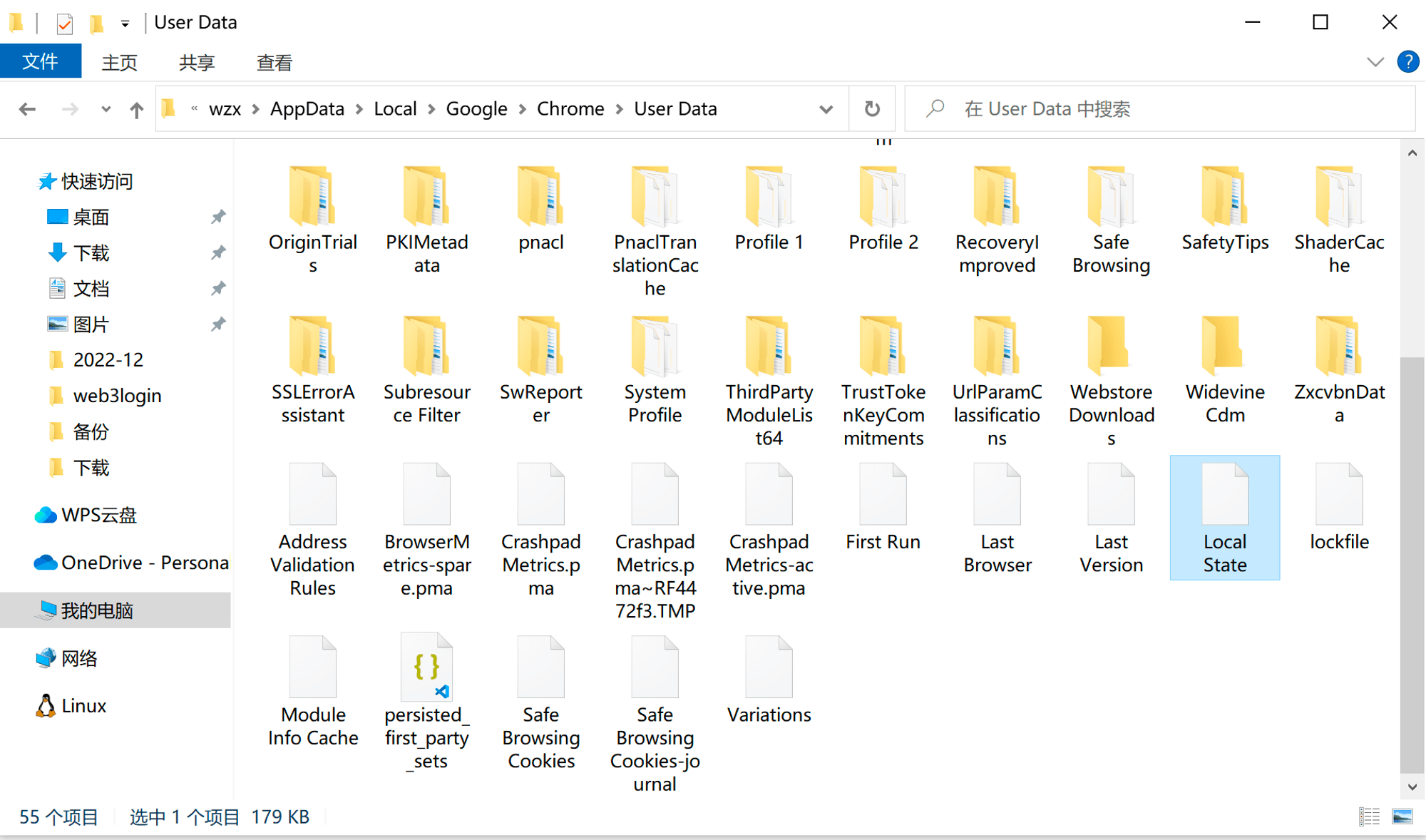

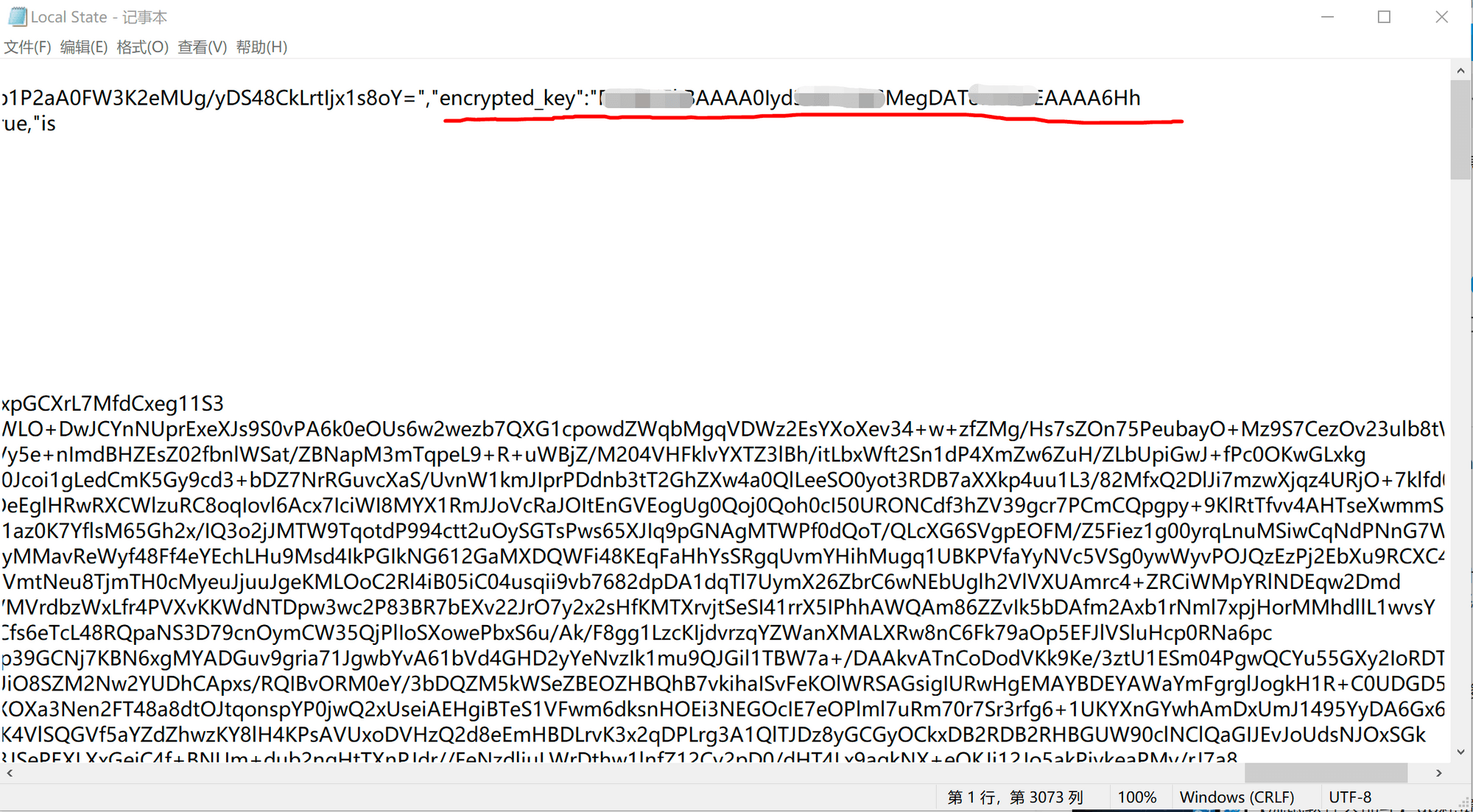

さらに一つ上のディレクトリに進むと、User Data の中に Local State というファイルがあります。これを開いて「encrypted」を検索すると、後ろに一連の鍵が見つかります。この鍵は何でしょうか?それは、Login Data の AES アルゴリズムを解読するために何百年もかかる鍵の文字列です!!!これは本当に驚くべきことです。これは何を意味するのでしょうか?

つまり、世界で最も堅固な材料で作った壊れない金庫にパスワードを保管しているのに、その金庫の鍵を金庫の横に置いているようなものです。泥棒が入ってきたら、鍵を使って金庫を開けることができます!しかも、この鍵の文字列は Windows システム自体のパスワード生成ツールによって生成されており、生成されたコンピュータ ID と唯一のバインディング関係があります。つまり、暗号化と復号化はこのコンピュータ上でのみ行われます。Chrome はこの復号化の鍵の文字列をそのままローカルに保存しているため、ハッカーはその鍵を使って復号化し、私のすべてのパスワードを取得できるのです。

MetaMask のパスワードは Chrome のパスワードファイルには保存されていませんが、なぜ私の秘密鍵が漏洩したのでしょうか?それは、私の MetaMask のパスワードが私の習慣的なパスワードと同じだったからです。ハッカーが習慣的なパスワードを手に入れた後、MetaMask に入るのは簡単なことでした。その結果、私の秘密鍵が漏洩しました。それだけでなく、Chrome ブラウザに存在するすべてのアカウントが漏洩し、Twitter や Google アカウントもすべて凍結されました。

私はどのようにハッカーから NFT を取り戻したのか?#

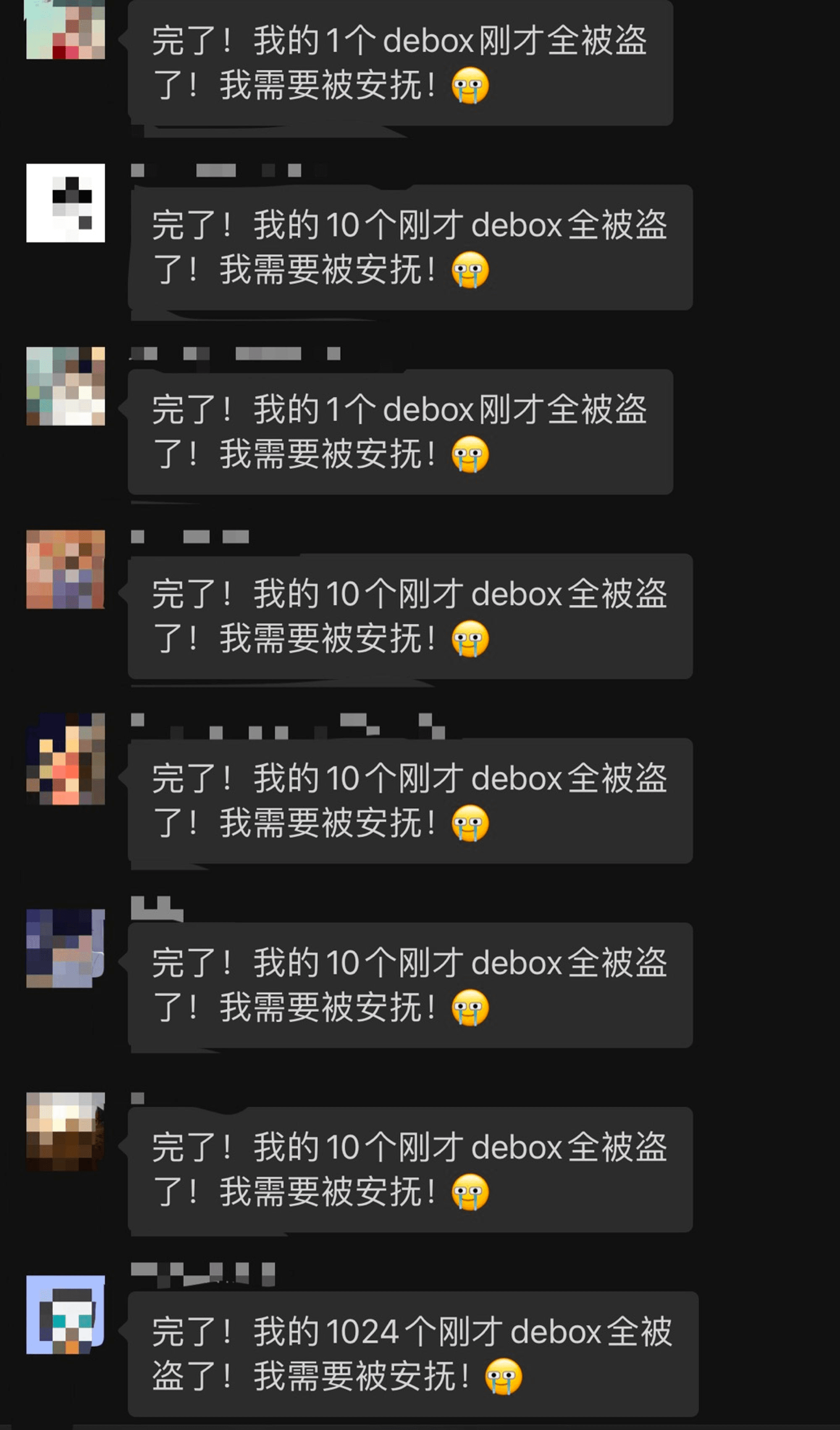

財布が盗まれた後、ハッカーは OpenSea でオファーのあるすべての NFT を売却し、すべての資金を移動させました。幸運なことに、いくつかの NFT は生き残りました。その中には ENS やオファーのない NFT の他に、最近ミントされた DeBox の小蛇が売られなかったものがありました。おそらく OpenSea にいくつかのバグがあったため、この NFT は私の別のホワイトリストアドレスからミントされた後に転送されたもので、何らかの理由で表示されなかったため、危機を逃れました。そこで、私が財布にガスを転送しようとしたとき、私の財布は「清掃者攻撃」に遭遇しました。これはガスを奪うロボットとも呼ばれます。私が転送したガス料金は瞬時に転送されてしまいました!

ガスを奪うロボットとは何でしょうか?それは、あなたが財布にガス料金を転送すると、ロボットがすぐにそれを検出し、ガスをすぐに転送するものです。この種のロボットは、秘密鍵が漏洩した財布で活発に活動しています。このロボットは、故意に秘密鍵を漏洩させる詐欺にも関与しています。詐欺師は、U が含まれている財布の秘密鍵を故意に漏洩させますが、その U は契約によってブラックリストに載っており、転送できません。詐欺師が狙っているのは、あなたが転送しようとするガスです。下の図はその一例です(Tron チェーン上)。興味のある方は見てみてください。ただし、ガスを送らないでくださいね。

私の財布がガスを奪うロボットに狙われた後、私は生き残った NFT を移動させることができなくなりました。なぜなら、NFT を移動させるためのガスを財布に転送することができなかったからです。私の NFT は永遠に財布に閉じ込められるのでしょうか?そんな時、コミュニティの力が現れました。Buidler DAO コミュニティの一人が立ち上がり、ガスを奪うロボットから生き残った NFT を取り戻す手助けをしてくれました!

人間には真情があり、人間には真愛がある!!!

では、この小さな仲間はどうやってそれを実現したのでしょうか?

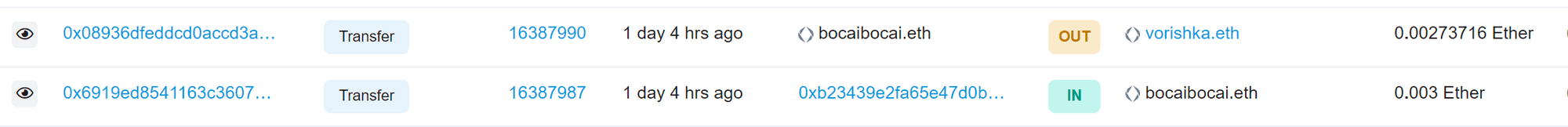

まず、手動でガスを奪うロボットの前に NFT を転送するのにどれくらいの時間がかかるか見てみましょう。ブロックチェーンブラウザで、私がガス料金を転送したとき(ブロック高 16387987)、ガスを奪うロボットは 3 ブロック後(ブロック高 16387990)にすべてのガスを転送しました。イーサリアムの合併後、POS の証明メカニズムでは、1 ブロックの生成時間は固定で 12 秒です。つまり、私が最初の 2 ブロック(24 秒以内)で操作すればロボットより早く動けるということではないでしょうか??そんな考えは甘すぎました。もしそんなに遅い速度なら、ロボットとは呼べません。

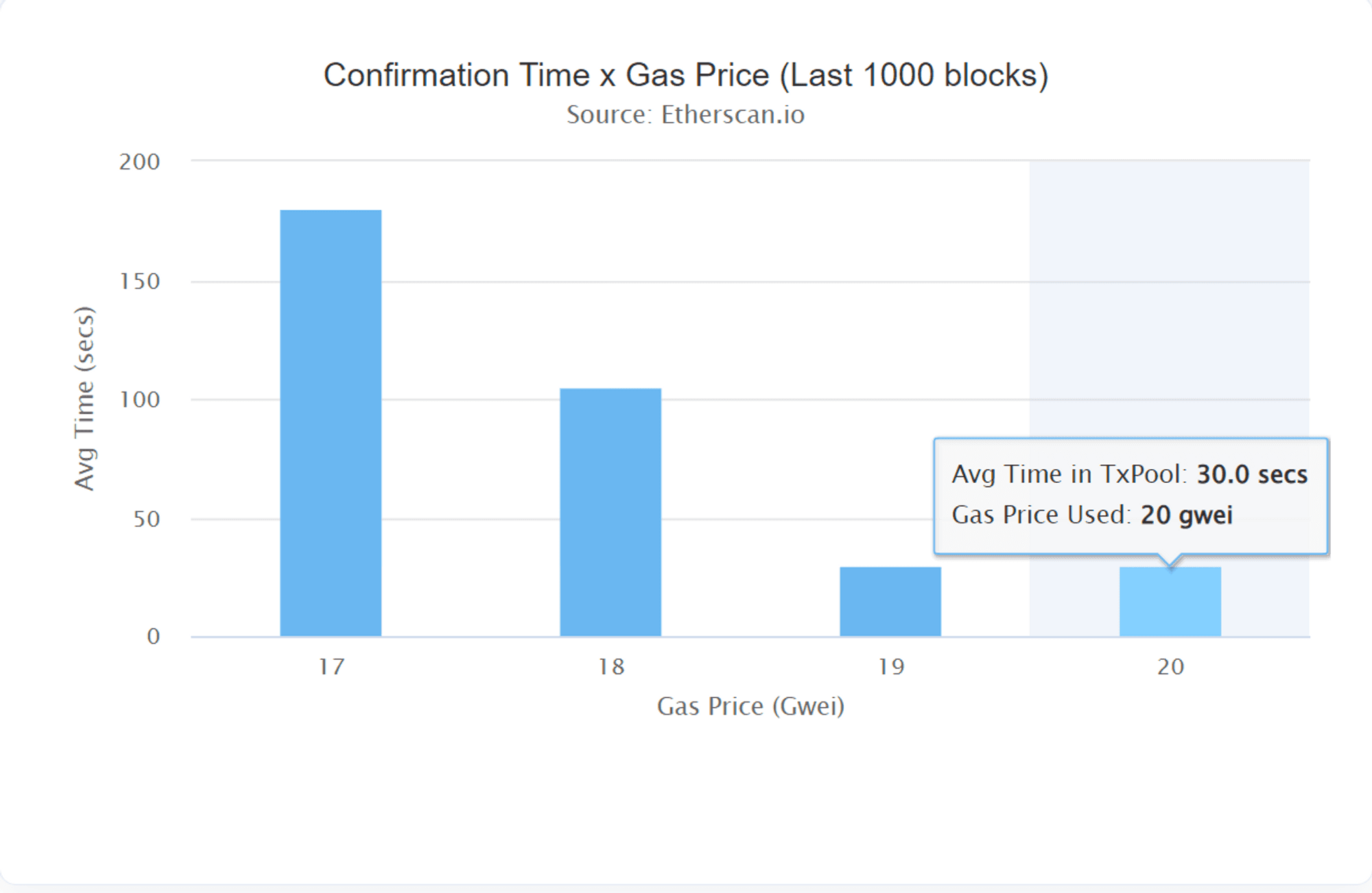

イーサリアムでは、取引の処理速度は支払ったガス料金の額によって決まります。取引をより早く処理したい場合は、より多くのガス料金を支払う必要があります。ガス料金の平均価格はイーサリアムの取引需要に応じて変動します。通常のガス料金で計算すると、取引を処理するのに約 30 秒かかります。つまり、ガスを奪うロボットがガスを奪う前に NFT を取り戻すには、36-30=6 秒以内に操作を完了する必要があります。これはほぼ不可能なことです。なぜなら、ガスが入金された瞬間に NFT を転送しようとしても、MetaMask のポップアップ画面が表示されるまでに約 6 秒かかるからです。では、どうすればガスを奪うロボットがガスを奪う前に NFT を転送できるのでしょうか?

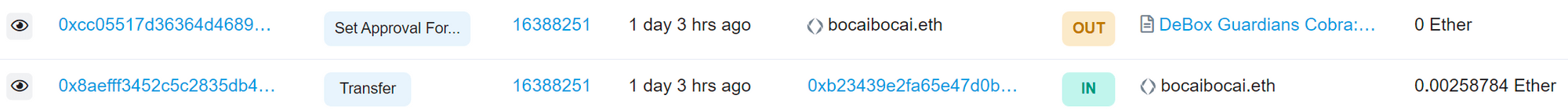

答えは、同じブロック内でガスを財布に転送し、NFT を転送する操作を完了させることです。そうすれば、ロボットはガスを奪うことができません。なぜなら、ロボットはブロックチェーンブラウザを監視してガス料金が財布に転送されたかどうかを確認する必要があるからです。同じブロック内で全ての操作を完了させれば、ロボットがブロックを検出しても、私はすでに NFT を転送しており、ロボットに転送するための余分なガスを残していないのです。

どのように同じブロック内で全ての操作を実現するのか?

これには、Flashbots の searcher-sponsored-tx 機能を使用する必要があります。この機能は、秘密鍵が漏洩しロボットに監視されている財布で主に使用されます。

技術に詳しい方は、直接 GitHub で確認できます:

Github Repo not found

The embedded github repo could not be found…

Flashbots のこの機能は、一つの財布が別の財布にガスを転送する際に取引を伴うことをサポートしており、つまり同じブロック内で全ての操作を完了させることができます。ブロックチェーンブラウザでは、ガスの転送とコントラクトの呼び出しが 16388251 というブロック内で完了したことが確認できます。

ついでに、Flashbots とは何かを説明します。Flashbots は、ブロックチェーンに関心を持つ研究者、Buidler、ホワイトハットの人々で構成される研究組織で、最大可提取価値(MEV、Maximal Extractable Value)が状態を持つブロックチェーン(例えばイーサリアム)にもたらす負の外部性を軽減することを目指しています。

MEV とは何か?

MEV はイーサリアムにどのような影響を与えるのか?

最大可提取価値(MEV)とは、ブロック内に取引を追加または除外し、ブロック内の取引順序を変更することによって、標準のブロック報酬や燃料費を超えてブロック生成から抽出できる最大値を指します。どう理解すればよいのでしょうか?例を挙げてみましょう。まず、イーサリアムでは取引が開始されると、その取引は mempool(実行待ちの取引を保存するプール)に置かれ、マイナーによってパッケージ化されるのを待ちます。マイナーは mempool 内のすべての取引を見ることができ、マイナーの権限は非常に大きいです。マイナーは取引の含有、除外、順序を掌握しています。誰かがより多くのガス料金を支払ってマイナーを賄賂し、取引プール内の取引順序を調整して利益を得る場合、これが最大可提取価値 MEV に該当します。

あなたは、マイナーが取引の順序を変更することでどのように利益を得るのか疑問に思うかもしれません。

MEV の手法の一つに「サンドイッチ攻撃」または「夹子攻撃」があります。この MEV を抽出する手法は、大規模な DEX 取引を監視することによって行われます。例えば、誰かが Uniswap で 100 万ドル相当のアルトコインを購入したいと考えているとします。この取引はそのアルトコインの価格を大きく引き上げます。この取引が mempool に入ると、監視ロボットはこの取引を検出できます。この時、ロボットはマイナーに賄賂を渡して、その人の前にアルトコインを購入する操作を挿入します。その後、その人の購入操作の後に売却操作を行います。まるでサンドイッチのように、その人を挟み込むのです。こうして「サンドイッチ攻撃」を仕掛けた人は、その人の大規模取引による利益を得ることができますが、大規模取引を行った人は損失を被ります。

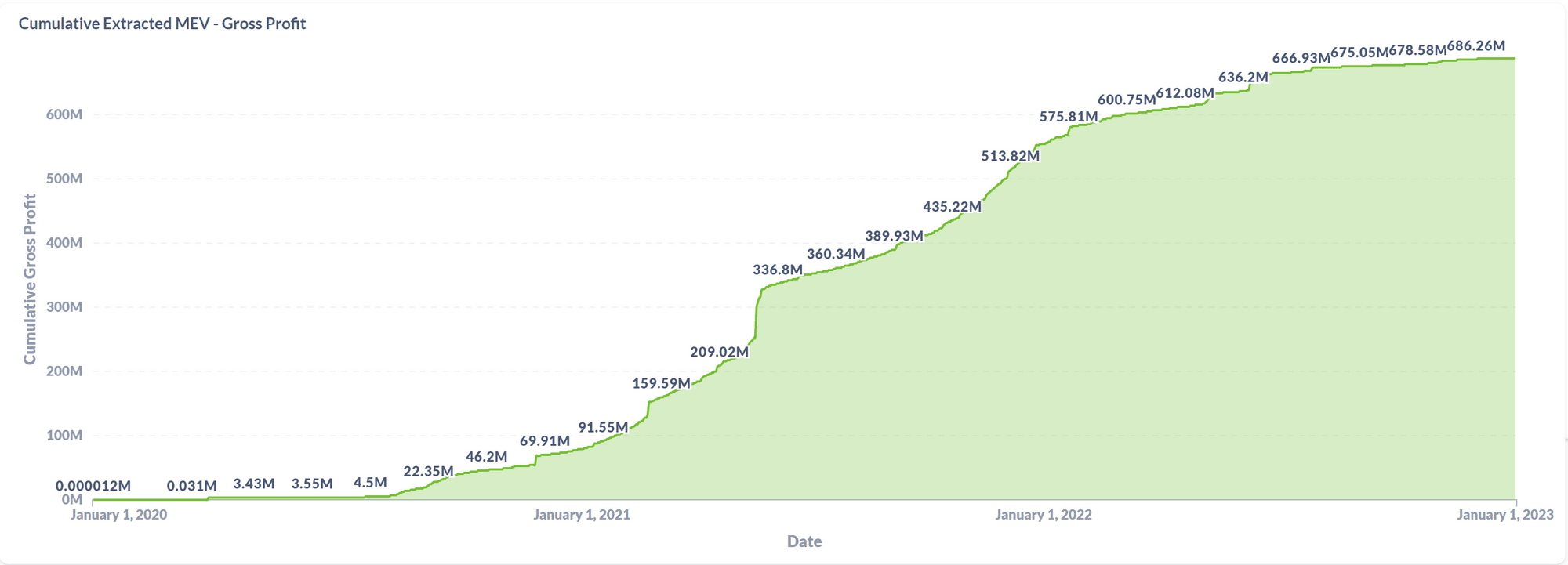

さらに、MEV を獲得する手法には DEX のアービトラージや清算ロボットなども含まれます。MEV の存在は、イーサリアムにいくつかの負の影響をもたらしています。例えば、「サンドイッチ攻撃」がユーザーに損失を与え、より悪いユーザー体験を引き起こし、先行者競争によるネットワークの混雑と高いガス料金を引き起こすなど、ブロックチェーンの完全性を脅かすことさえあります。2023 年 1 月までに、MEV によってもたらされた利益は 6.8 億ドルに達しました。

データソース:https://explore.flashbots.net/

Flashbots の登場は、MEV という暗い森を照らしました。Flashbots は MEV に関する多くの研究を行い、いくつかの製品を開発して、MEV がイーサリアムにもたらす負の影響をある程度軽減しました。Flashbots は MEV による問題を解決することはできませんが、イーサリアムの新しいシャーディングプランである Danksharding では、MEV 問題を解決するための新しいメカニズムが提案されています(これは私の次の記事で書く内容です)。Flashbots や MEV に興味がある方は、以下のリンクを確認してください。

イーサリアム公式の MEV に関する紹介

https://ethereum.org/zh/developers/docs/mev/#mev-extraction-flashbots

Flashbots の公式サイト

最後に何か言いたいことはありますか?

財布が盗まれ、すべての暗号資産や好きな NFT がなくなった後、非常に心が痛みました。特に最も好きな DeBox の家族が全て失われました。コミュニティの仲間たちが私の状況を知ってからずっと私を支えてくれ、助言をしてくれました。NFT を取り戻した後、DeBox プロジェクトチームが私に慰めとして NFT をエアドロップしてくれました。DeBox は本当に温かいチームです。心から応援します!

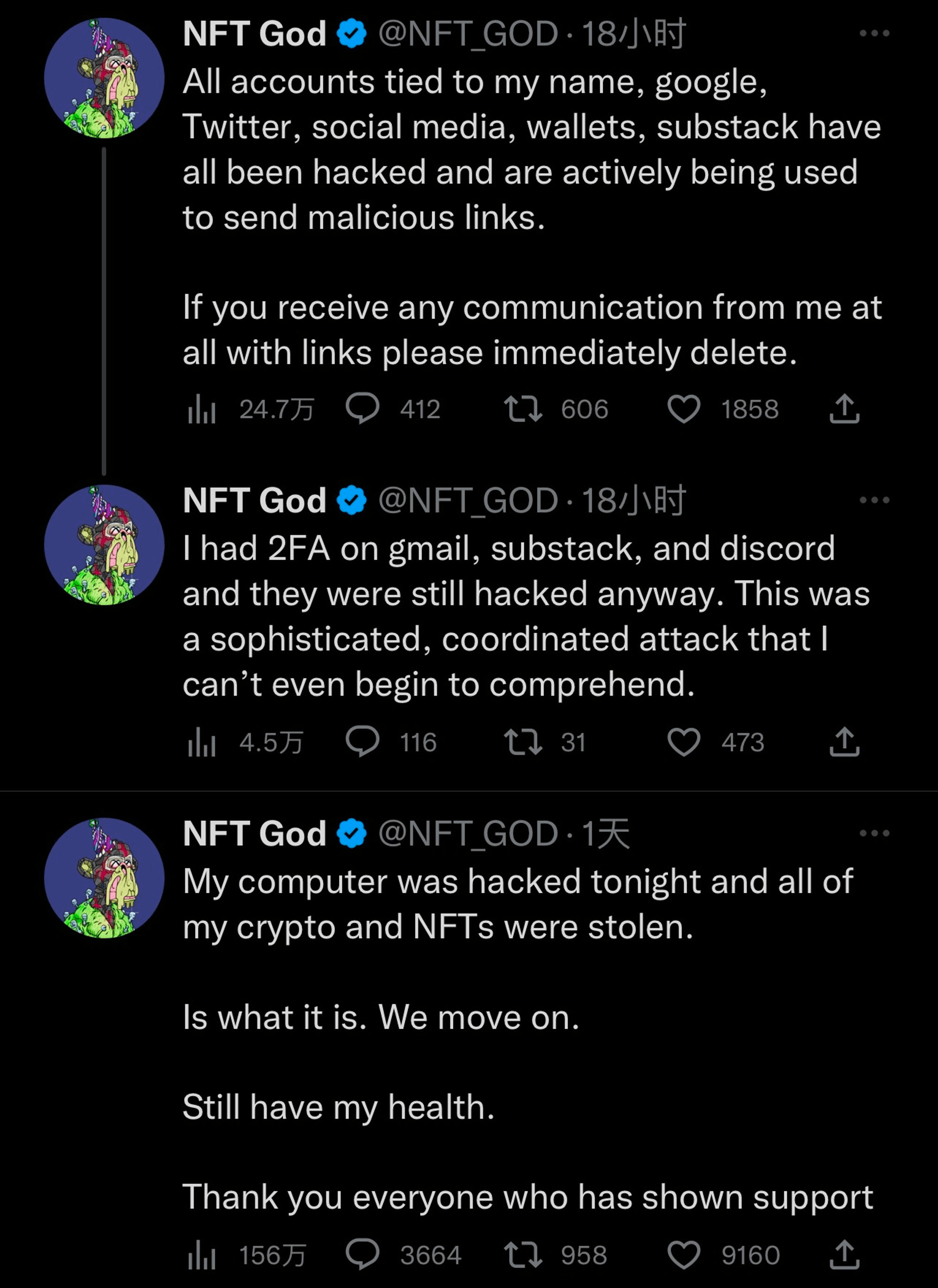

財布の安全問題は本当に軽視できません。それ以前、私は自分が盗まれる側になるとは思ってもみませんでした。記事の締切が近づく中、KOL NFT GOD の財布もハッカーの攻撃を受け、すべての資産を失い、すべてのソーシャルアカウントが漏洩して詐欺情報を発信されてしまったことを知りました。その原因は、Google 広告リンクからの偽のソフトウェアをダウンロードしたことです。これはかつての偽 TP ウォレット詐欺に似ています。ですので、絶対に知らない人からのファイルをダウンロードしないでください。すべてのソフトウェアをダウンロードする際には、必ず公式サイトで確認してください。

さらに、暗号資産はすべてホットウォレットに保管しないようにしてください。資産はコールドウォレットに保管するのが最も安全です。MetaMask のパスワードも、習慣的なパスワードを使用しない方が良いです。なぜなら、Chrome 上の MetaMask プラグインは絶対的に安全ではないからです。必ずウォレットの安全に関する知識を学んでください。

もしあなたが私と同じような状況に遭遇し、財布が盗まれた後に生き残った NFT があり、それがあなたにとって意味のあるものであれば、私を助けてくれたこの小さな仲間に連絡して助けを求めてください @Tom16013Tom1601。お礼も忘れずに!